Эволюция удаленного доступа: почему VPN больше не спасает в 2026 году?

Прошло время, когда «удаленка» была временной мерой. Сегодня это стандарт бизнеса, который принес с собой неконтролируемую поверхность атаки. В эфире AM Live 13 мая 2026 года ведущие эксперты индустрии («Wildberries & Russ», ГК «Солар», «КриптоПро», «Ideco», «ИТ-Экспертиза», «Контур.Эгида», ГК «Медси» и др.) обсудили, как изменились подходы к защите доступа и почему классический VPN стремительно уступает место концепции Zero Trust.

Текущая ситуация: периметр окончательно размыт

Главный вывод дискуссии — понятие «внутренней сети» больше не существует. Сотрудники мобильны: сегодня они в офисе, а завтра — в кафе или в другой стране.

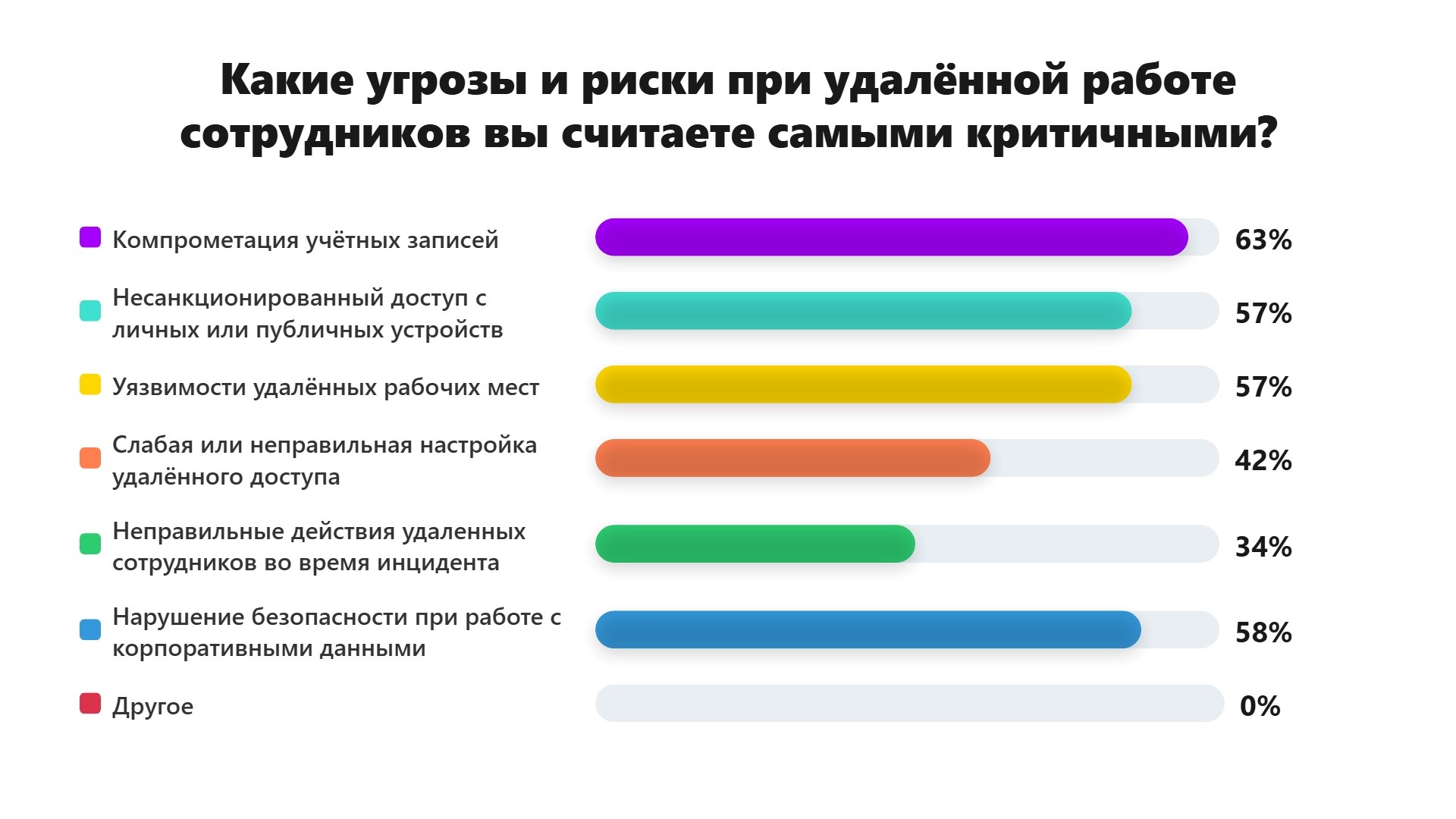

Ключевые угрозы 2026 года

- Компрометация учетных данных: фишинг и инфостилеры остаются лидерами векторов атак

- Уязвимости устройств (BYOD): личные ноутбуки сотрудников часто не обновляются и не имеют должной защиты

- Риски каналов связи: перехват трафика в публичных Wi-Fi сетях

Согласно опросу зрителей, 63% респондентов считают компрометацию учетных записей самой критичной угрозой, а 58% опасаются нарушений при работе с корпоративными данными.

Какие вопросы поднимались и что обсуждали эксперты?

1. VPN против Zero Trust: кто победит?

VPN обеспечивает доступ, но не контролирует, что происходит на устройстве после подключения. Эксперты сошлись во мнении, что одного шифрования канала недостаточно — нужен постоянный мониторинг состояния рабочего места (compliance check, проверка комплаенса). Концепция нулевого доверия (Zero Trust) подразумевает, что доверия нет никому, а доступ дается только после проверки «здоровья» устройства и личности пользователя.

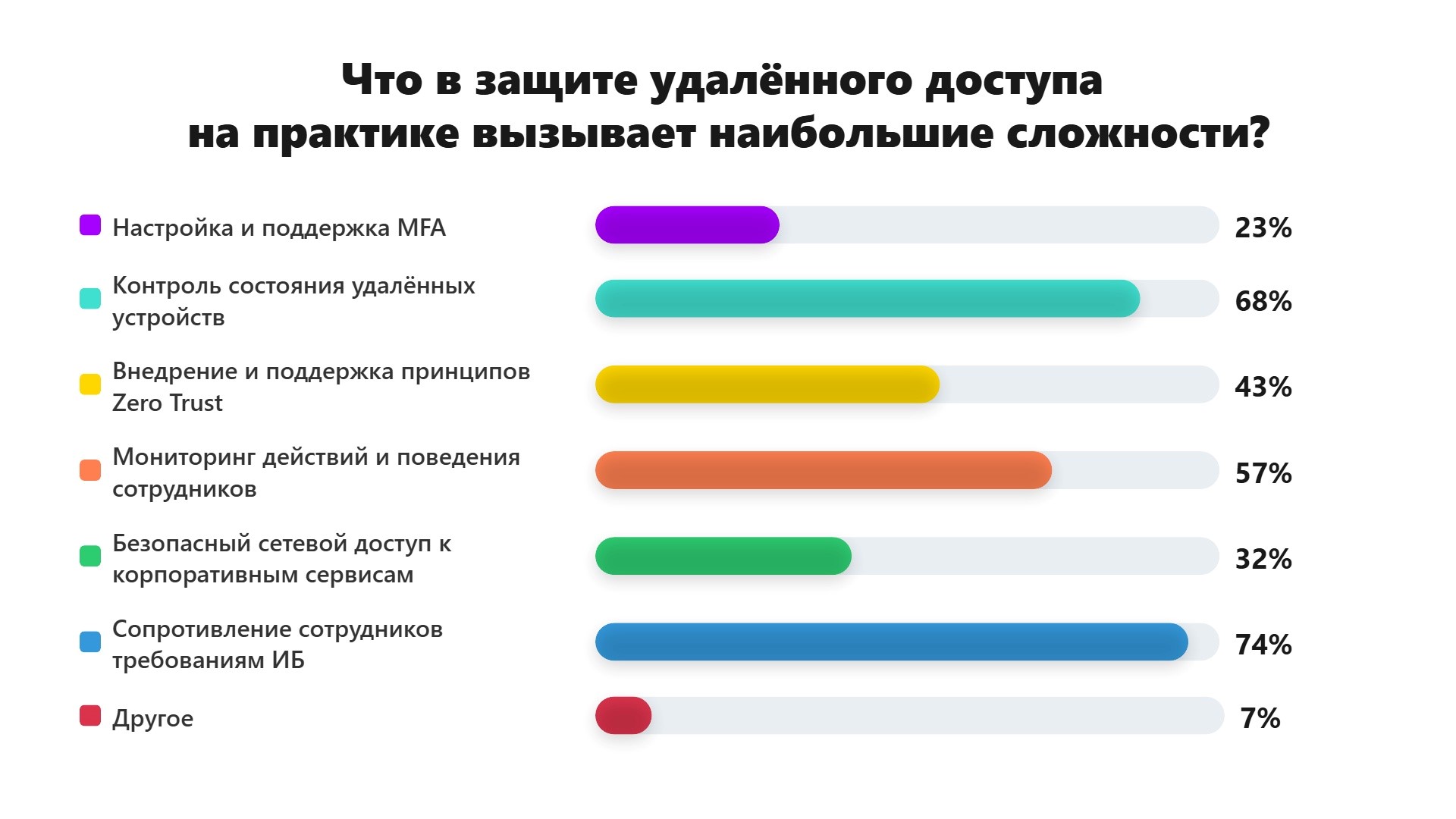

2. Безопасность-vs-Удобство (User Experience)

Это вечный спор. 74% опрошенных признались, что наибольшую сложность вызывает сопротивление сотрудников требованиям ИБ. Если защита мешает работать (десятки агентов на ПК, медленные шлюзы), пользователи будут искать обходные пути — например, Shadow IT или нелегитимные инструменты удаленного администрирования.

3. Проблема «зоопарка» агентов

Заказчики жалуются на необходимость устанавливать 5-7 разных программ (VPN, DLP, антивирус, PAM-агент). Эксперты прогнозируют тренд на консолидацию решений — создание «комбайнов» (например, на базе NGFW) или бесшовную интеграцию между вендорами (например, интеграция ПК ИБ САКУРА с VPN/NAC).

Что решили, а что осталось нерешенным?

Решенные вопросы (Золотой стандарт)

- MFA (Многофакторная аутентификация) — это гигиенический минимум, без которого удаленный доступ в 2026 году недопустим

- Контроль привилегированных пользователей (PAM): администраторы и подрядчики должны работать через «бастионы» с полной записью сессий

- Микросегментация: доступ должен даваться к конкретному приложению, а не ко всей сети

Осталось не решенным

- Доступность ZTNA для малого и среднего бизнеса (СМБ): для многих компаний внедрение полной концепции Zero Trust остается слишком дорогим и сложным процессом

- Юридические тонкости: как заставить сотрудника включать камеру для идентификации или контролировать его личный ноутбук, не нарушая приватность

Статистика и выводы мероприятия

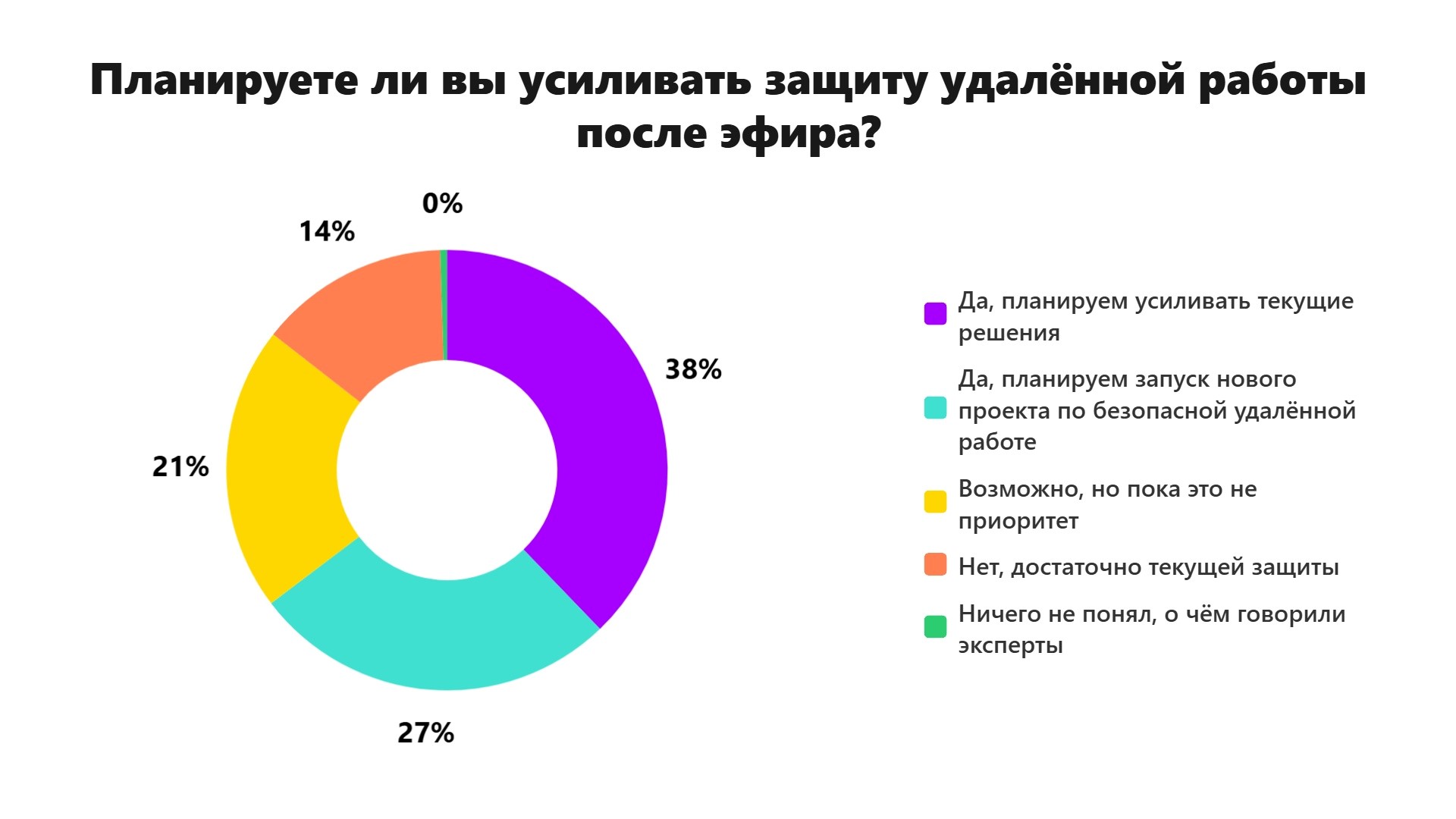

На основе данных финальных опросов эфира

- 38% компаний планируют усиливать текущие решения защиты

- 27% готовы запускать новые проекты по переходу на современные модели доступа

- Лишь 14% считают свою текущую защиту достаточной

Самые важные требования ИБ, по мнению участников рынка: контроль привилегированных пользователей (83%) и ограничение прав доступа к ресурсам (83%).

Куда будет развиваться рынок?

- Identity-centric Security (безопасность, ориентированная на личность): фокус сместится с защиты «железа» на защиту цифровой личности (Identity)

- Браузерный доступ: рост популярности технологий реверс-прокси (TLS-Proxy), позволяющих работать безопасно через корпоративный браузер без установки VPN-клиентов на личные устройства

- ИИ в кибербезопасности: использование поведенческого анализа (UEBA) для обнаружения аномалий (например, если бухгалтер внезапно зашел в сеть ночью из необычной локации)

- Новые угрозы: появление ИИ-агентов, которые могут стать новым вектором атак, требующим специфических мер защиты

Итоги

Безопасный удаленный доступ в 2026 году — это не одна программа, а комплекс из регламентированных процессов, обученных сотрудников и эшелонированной защиты.

Хотите узнать больше о том, как внедрить Zero Trust в вашей компании? Мы можем подготовить подробный план и провести демонстрацию решения САКУРА – напишите нам: info@it-expertise.ru

Подписывайтесь на наши каналы в Telegram и MAX